💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

⌘K

Eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Dikkat !!! Apple ve IOS hackleniyor !!!

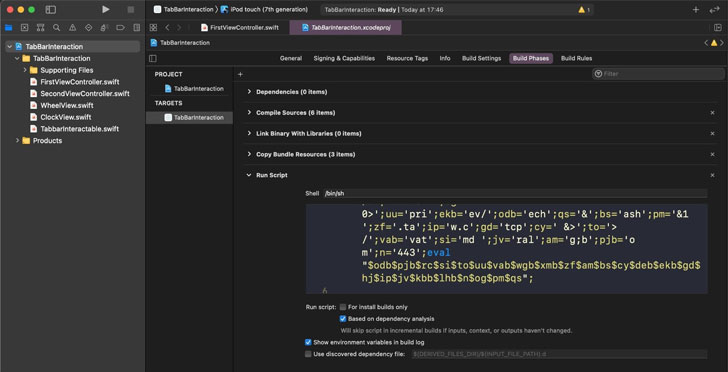

Perşembe günü siber güvenlik araştırmacıları, tehdit aktörlerinin bir arka kapı ile Apple platform geliştiricilerinden ödün vermek için Xcode'u bir saldırı vektörü olarak...

Daha fazla seçenek

Ignore thread in statistics

Bu arada bilmeyenler için Xcode ios dev için bir ide çeşidi Swift ve benzeri dilleri yazmada kullanılıyor ve en orospu çocu idedir pratiklik konusunda

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

-

NET

🤔 🤔

NET

🤔 🤔

tesekkurler

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

oruspu çocuklarına bak sen 🤬😠😡😤😤

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

++

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

Bu egshelli ben de cok kullaniyorum neoneggshell ama ben daha cok iOS 9.2.1 surumunde uzaktan kontrol saglamak icin exploiti eggshelle karisik kullaniyorum.

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

Senin dedigin bu xcode a backdoor olayi yillardir var aslinda daha yeni yeni duyuluyor ben de xcode projesi ile backdoor olusturmustum hatta 2017 yilinda. Github da eggshellin issues kisminda da bir adam bundan 4 yil once xcode ile egshell kullanarak backdoor yapmaya calismis bakin

Backdoor on iOS? · Issue #54 · neoneggplant/EggShell

it's works only on iOS jailbroken if I have understand correctly... But if I try to code a backdoor for iOS with Xcode with system(""), there is a warning that warn me that system is ...

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

-

baznx

https://www.teknolojikalbi.com/

baznx

https://www.teknolojikalbi.com/

Güzel konu

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

Sağol

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl

About Us & Legal Notice

Yasal Uyarı: spyhackerz.org, 5651 sayılı Kanun kapsamında “Yer Sağlayıcı”dır. Sitedeki içerikler, X, Instagram ve Facebook’ta olduğu gibi, ön onay olmadan tamamen kullanıcılar tarafından paylaşılır. Bu nedenle spyhackerz.org, kullanıcı içeriklerini veya hukuka aykırı paylaşımları izlemek, denetlemek ve araştırmakla yükümlü değildir. Site bünyesinde herhangi bir “saldırı ekibi” bulunmamaktadır ve Türkiye’deki internet sitelerine yönelik zararlı faaliyet yürütülmez. SPYHACKERZ, üyelerin bireysel olarak gerçekleştirdiği hacking içerikli forum faaliyetlerinden sorumlu değildir. spyhackerz.org adı kullanılarak bir saldırı yapılması halinde tüm sorumluluk yalnızca ilgili üyeye aittir.