ALGORİTMA

Uzun soluklu bir konu olcak gibime geliyor. Bildiklerimi paylaşıcam bilmediklerimi de sizle öğrenicem.

Şifreleme(kriptoloji) başlığı altında çeşitli fonksiyonları inceliyicez. Matematiksel olarak bir fonksiyonun işlevini gösterelim. Bunu yaparken python kullanalım.

Kod:

def hacim_hesabı(ayrıt1,ayrıt2,ayrıt3):

print "hacim = " hacim_hesabı

ayrıt1 = input("taban ayrıtlarından birini giriniz= ")

ayrıt2 = input("diğer taban ayrıtını giriniz = ")

ayrıt3 = input("Yüksekliği giriniz = ")

hacim_hesabıPython bilmiyorsanız örneği minimalleştirelim. Bir oto yıkama düşünelim. Bir sürü araç gelir. Temizlenir ve çıkar.

Fonksiyonlarda böyledir. Bi fonksiyonun içine bi değer yazarsınız. Sonra bu değer işlemlere tabi tutulur.

f(x)=2x+5 gibi f fonksiyonunun içine ne yazarsanız 2 ile çarpılıp 5 eklenecek. Bir kümeden eleman alcak elemanı işleme sokup yansıtıcak. Girdiğimiz datalarda, serverlerde vs. Bilgilerin güvenlikli olması için şifreler hashli biçimde saklanıyor. Admin bilgilerini bulup sonrasında paneli bulup hashı kıramadığınız durumlar illaki olmuştur.

Konuyla ne alakası var diyeceksiniz belki. Ama bir hashin nasıl bu hale geldiğini anlamanızı istedim.

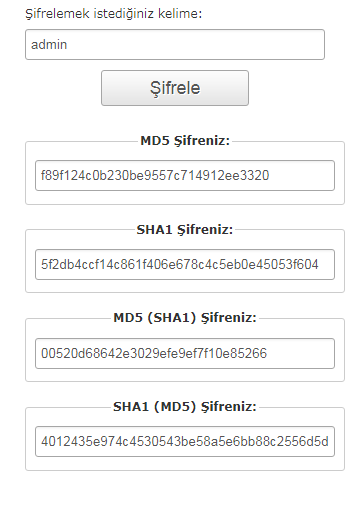

Hemen bi hash örneği yazalım.

Kod:

pass = raw_iput("Şifrenizi yazınız = ")

print "123" + pas + "abc"Bunu kullandıktan sonra bu 2 satır ile pentagona bile sızarsınız şüphesiz. Keşke hashlerde bu kadar kolay anlaşılabilse. Hashleri inceleyim kendi başlıkları altında. Neden böyle dediğimi anlayacaksınız.

MD5

Şifreniz ister 5 ister 3 karakterli olsun md5 versiyonu 16 karakterli 128bit özellikte olacaktır. İşin şerefsizliği tek yönlü bulan adam tam bir manyak. Yani bi şifreyi md5 yapıyosunuz ama md5 ten şifreye geri dönemiyosunuz.

Nasıl kırıldığına gelince onu 2. bölümde anlatıcam. Yaklaşık 10 adet program 7 tane scriptten eleyerek size aktarıcam.örnek;

admin >>>>>>> 21232f297a57a5a743894a0e4a801fc3

root >>>>>>>>> c715d34197fa6ead42de60a743e3df8e

root >>>>>>>>> c715d34197fa6ead42de60a743e3df8e

SHA-1

Amerika’nın ulusal güvenlik kurumu olan NSA tarafından tasarlanmıştır. SHA1 algoritması ile sadece şifreleme işlemi yapılır, şifre çözümleme işlemi yapılamaz. SHA1 algoritması, e-posta şifreleme uygulamaları, güvenli uzaktan erişim uygulamaları, özel bilgisayar ağları ve daha bir çok alanda kullanılabilir.

admin >>>>>>> d033e22ae348aeb5660fc2140aec35850c4da997

root >>>>>>>> dc76e9f0c0006e8f919e0c515c66dbba3982f785

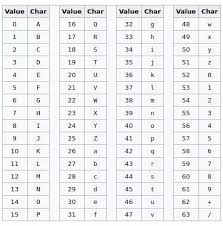

BASE64

Kodlama sırasında 3 baytlık veriler 6 bitlik dörtlü gruplara dağıtılırlar. Her bir 6 bitlik grup 0 ile 63 arasında bir sayı oluşturur (26=64). Aşağıdaki eşleşmeye göre her sayı bir ASCII yazdırma karakterine dönüştürülür:

uzunluğu 4' ün katı olmayan hiç bir metin geçerli bir base64 metin değildir. base64 kodlaması bitmiş bir verinin uzunluğu 4'ün katı değilse, gerektiği kadar '=' karakteri çıktının sonuna eklenir, örneğin uzunluğu 10 olan bir çıktının sonuna '==' eklenmelidir.

ROT13

•ROT13 (Rotate13) yer değiştirme yöntemi kullanan bir Caesar(Sezar) şifreleme türüdür. Mantık olarak ingiliz alfabesindeki bir harfin 13 harf sonraki harf ile eşleşmesidir. Harflerin eşleşme tablosunu resimden göre bilirsiniz.

_*_?_?_?_?_?_??_?_?_??_?_?_?_?_?_?_?_?_?_?_??_?_?_?_?_?_?_

2. Bölümde saldırı yöntemlerini ve araçlarını paylaşıcam

*-*-*-*-*-*-*-*-*-*-*-*-*-*************************************-*-*-*-*-*-*-*-*-*-*-

2. Bölümde saldırı yöntemlerini ve araçlarını paylaşıcam

*-*-*-*-*-*-*-*-*-*-*-*-*-*************************************-*-*-*-*-*-*-*-*-*-*-

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl