Evet arkadaşlar uzun süredir rus hacker mafya hikayeleri gelmiyordu bende sessizliğimi bozarak size yeni hikaye ile karşınızdayım .

BENZER HİKAYE İÇİN

B

Zeus virüsünün yaratıcısı olarak Rusya'dan Evgeny Bogachev milyonlarca doları çaldı ve yıllarca FBI ajanlarından saklandı.BENZER HİKAYE İÇİN

500 milyon dolar vurgun yapan Rus hacker grubu/Hacking motivation

Beyler ilki tuttu , bende ikinciyi sıcak sıcak paylaşayım dedim.Yine rusça kaynaklardan aldığım bilgileri sizlerle paylaşıyorum ve bu haberi de Türkçeye ilk çeviren benim. İlk konu olan milyon dolarlık vurgun yapan türk hacker konusu : Tıkla Hikayemizin Kahramanı 3 tane yetenekli rus hacker...

spyhackerz.org

B

30 Aralık 2016'da ABD Başkanı Barack Obama, FSB, GRU, birkaç teknoloji şirketi ve Yevgeny Bogachev de dahil olmak üzere iki hacker'a yaptırım uyguladı. Şimdi adam saklanıyor ve faaliyetleri hakkında hiçbir şey bilinmiyor, ancak birkaç yıl önce FBI ve en iyi BT siber güvenlik uzmanları tüm dünyada bu adamı arıyorlardı.

Bogachev, dünya çapında yüz binlerce bilgisayarı köleleştiren ünlü ZeuS virüsünün yaratıcısı ve banka hesaplarından 100 milyon dolardan fazlasını çalan elit bir hacker grubunun kurucusu olarak kabul ediliyor. ABD hükümeti başkanı için 3 milyon dolarlık bir ödül verdi. Kablolu gazeteci Garrett M. Graff, Bogachev'in faaliyetlerinin ve özel servislere karşı mücadelenin hikayesini anlattı.

"Zeus" un oluşumu

2009 baharında, FBI Özel Ajanı James Craig Nebraska, Omaha'daki büroya gitti. İyi bir BT uzmanı olarak tanınan emekli bir denizciydi, bu yüzden büyük bir internet para hırsızlığı için araştırmacı olarak atandı. Mayıs 2009'da, Amerikan şirketi First Data'nın bir yan kuruluşundan 450 bin dolar çalındı. Bir süre sonra, Omaha'nın ilk ulusal bankasının müşterilerinden 100 bin dolar çalındı.

Craig, her iki durumda da hırsızlıkların mağdurların IP adreslerinden oturum açma bilgileri ve şifreleri kullanılarak gerçekleştirildiğinden utandı. Bilgisayarları kontrol ettikten sonra, FBI ajanı her iki cihaza da aynı virüsün - Zeus Truva Atı - bulaştığını keşfetti.

Craig, siber güvenlik uzmanlarının yardımıyla bu virüsün ilk olarak 2006 yılında ortaya çıktığını öğrendi. Ancak, botnet'in ilk olarak 2007'de satıldığı sürümler var. Öyle ya da böyle, Zeus bilgisayar korsanları arasında büyük bir popülerlik kazandı ve güvenlik uzmanları Zeus'u kullanışlı, verimli ve çok yönlü bir teknolojik şaheser olarak tanımladılar. Craig virüsün yazarını bulmaya çalıştı, ancak yalnızca bilgisayar korsanının takma adlarını buldu: Slavik ve lucky12345

Araştırmasına devam eden Craig, Zeus'un nasıl çalıştığını inceledi. Bilgisayara sahte e-postalar ve sahte İnternet bildirimleri yoluyla bulaştı, bu da tıklandığında bilgisayarı virüslü bir dosyayı indirmesi için kandırdı. "Zeus" bilgisayara girer girmez, bir keylogger kullanarak, yani tuş vuruşlarını kaydederek sitelerdeki kullanıcı adlarını, şifreleri ve PIN kodlarını çaldı. Virüs, giriş formlarını bile değiştirebilir ve annenin kızlık soyadı veya sigorta numarası gibi gizli soruların yanıtlarına erişebilir. Bundan sonra, bilgisayar kullanıcı tarafından fark edilmeden spam göndererek virüsü daha da yayabilir.

Görünüşte güvenli bir siteye girdiğinizde, Zeus yüklenmeden önce sayfayı gizlice değiştirir, hesap bilgilerinizi öğrenir ve hesabınızdan para çeker.

Craig'in araştırmasından önce Slavik, hacker forumlarında sık sık göründü ve virüsünü tanıttı. Ancak, 2010 yılında "ayrıldığını" duyurdu ve sonunda programı sahibine bağlama yeteneği olan "Zeus" un genişletilmiş bir sürümünü gösterdi. Programın bir kopyası için Slavik 10 bin dolar istedi. Tüm bilgisayar korsanları bu tür maliyetleri karşılayamazdı, ancak "Zeus" un yazarı artık küçük düşünmek istemiyordu - büyük planları vardı.

Slavik, 2009 yazında güvenilir bilgisayar korsanlarıyla birlikte bir grup seçkin siber suçlu yarattı. Operasyonel iletişim için, yerleşik bir elçi Jabber Zeus ile "Zeus" un modernize edilmiş bir versiyonunu geliştirdi. Bu sayede ekip, banka hesaplarının ele geçirilmesini gizlice ve hızlı bir şekilde iletişim ve koordine edebildi. Slavik'in yeni taktiği, ana odağın, finansal sistemlere erişimi olan büyük şirketlerin muhasebecilerinden ve yöneticilerinden kişisel verileri çalmak olacağını varsayıyordu.

Buna paralel olarak, Craig bir soruşturma yürütüyordu, ancak daha sonra Wired bir gazeteciye itiraf ettiği için, tehdidin ölçeğinden şüphelenmedi. FBI ajanı, onlarca Amerikan bankası yıllık gelirlerin elektronik hırsızlığından şikayet etmeye başladığında profesyonel bir hacker grubuyla karşı karşıya olduğunu fark etti.

İstihbarat Servisi Soruşturması

Eylül 2009'da Craig, birkaç BT uzmanıyla birlikte New York'ta Jabber Zeus sistemine bağlı bir sunucu keşfetti. FBI ajanı bir arama emri aldı ve sunucunun sabit diske giden trafiğinin üzerine yazdı. Federal bir servis mühendisi verilerin içeriğini gördüğünde, birkaç dakika suskun kaldı. Craig'in Jabber messenger'da Rusya ve Ukrayna'dan adreslerle hacker yazışmalarını ele geçirdiği ortaya çıktı.

Önümüzdeki birkaç ay içinde, Amerikan siber güvenlik şirketi Mandiant ve FBI'dan bir mühendis yazışmaları deşifre etti. Süreç, Amerikalı dilbilimciler tarafından analiz edilmesi gereken hacker argosu tarafından engellendi.

Şifresi çözülen verilerde, bilgisayar korsanları ele geçirilen şirketleri tartıştı ve bu sayede Craig, kuruluşların liderlerini aradı. Tehlikeli bir bilgisayar virüsü nedeniyle paralarının gittiğini söyledi. Bu zamana kadar, çeşitli firmalardan muhasebeciler hırsızlık şüphesiyle çoktan kovulmuştu.

Bununla birlikte, verilerin başarılı bir şekilde çözülmesi, daha fazla araştırmayı ilerletmek için çok az şey yaptı. Craig, ancak 2009'un sonunda, bir hacker grubunun büyük miktarlarda parayı gizlice transfer etmeyi nasıl başardığını öğrendi.

Her şey Kazakistan'ın üç yerlisinin FBI'a hikayesiyle başladı. İddiaya göre iş aramak için New York'a geldiler ve bir keresinde bilinmeyen bir kişi onları garip bir plana katılmaya davet etti. Arabayla bankaya getirildiler, ardından orada bir hesap açarak çalışanlara yaz için çalışmaya geldiklerini bildirdi.

Birkaç gün sonra adam kadınları getirdi ve hesaba giren parayı çıkardılar. Bu iş için kendilerine küçük bir yüzde ödendi ve geri kalanı işe alan kişiye teslim edildi. Craig bu hikayeyi öğrendiğinde, kadınların "para katırı" olarak kullanıldığını fark etti. İşleri Slavik hacker grubuna para transfer etmektir. FBI kısa süre sonra katır planının Amerika Birleşik Devletleri, Romanya, Çek Cumhuriyeti, İngiltere, Ukrayna ve Rusya'da işe yaradığını öğrendi.

Resmi tahminlere göre 2010 yılına kadar bilgisayar korsanları 70 milyon ila 80 milyon dolar arasında para çaldı. Ancak bazı FBI uzmanları, gerçek miktarın çok daha yüksek olduğuna inanıyor.

ABD istihbarat teşkilatları bankalardan bu tür katırlara benzeyen kişileri rapor etmelerini istediğinde, FBI ajanları kısa süre sonra düzinelerce insanla iletişim kurmak zorunda kaldı. Çoğunlukla öğrenci ve göçmenlerdi, dikkat çekmemek için hesaplarından 9.000 dolar çekiyorlardı.

2010 yazında, servis memurları, katır olarak iş teklif eden iki Moldova yerlisini tutukladı. Buna paralel olarak FBI, Adalet Bakanlığı ile birlikte Slavik hacker grubunun üç liderinin Ukrayna'da Donetsk'te saklandığını belirledi.

2010 sonbaharında FBI, Ukrayna Güvenlik Servisi (SBU) ile bilgisayar korsanlarının liderlerinden biri olan Ivan Klepikov'a ortak bir baskın yapılması konusunda anlaştı. Özel ajanlar eski bir Sovyet binasındaki bir daireye gelip aramaya başladığında, bilgisayar korsanı sakince süreci izledi. Mutfakta karısı bebeği kucağına aldı ve SBU ajanlarıyla birlikte güldü. Craig, düzinelerce Klepikov'un sabit diskinden 20 terabayttan fazla bilgi aldı ve Amerika Birleşik Devletleri'ne döndü.

Buna paralel olarak, ajanlar dört ülkede 39 katır görevlisini tutukladı. Bu, bilgisayar korsanının kara para aklama sistemini bozmaya yetti. Bununla birlikte, Craig hayal kırıklığına uğradı - FBI, Slavik grubunun liderini ele geçirmeye yaklaşmadı. Gizli servisler kesin olan tek bir şeyi biliyordu: Bir karısı var. Ukrayna'daki bir istihbarat saldırısının ardından, Jabber Zeus'un hacker lideri ve yazarı ortadan kayboldu ve Craig başka bir soruşturmaya gönderildi.

Yeni virüs ve başarısız saldırı

2011 yılında, küçük bir siber güvenlik topluluğu, modernleştirilmiş bir botnet sistemine sahip yeni bir Zeus çeşidi fark etti. Virüsün ilk sürümlerinde, virüslü bilgisayarlar tek bir komuta merkezi aracılığıyla kontrol ediliyordu ve bu da tüm sistemi savunmasız bırakıyordu. Sonuçta, özel servisler bu servisi bulursa, tüm sistemi tek vuruşla kapatabilirler.

GameOver Zeus olarak bilinen Zeus'un yeni sürümünde, virüslü bilgisayarlar sürekli olarak diğer virüs bulaşanların listesini tutuyor ve güncelliyordu. Bu, cihazdaki bir virüsün komuta merkeziyle bağlantısını kesmeye çalışan bir virüs tespit etmesi durumunda yapıldı. Böyle bir anda, virüs bulaşmış bilgisayar başka bir komut servisine geçebilir ve özel servisleri karıştırabilir.

FBI, GameOver Zeus'un Slavik'in dağınık Jabber Zeus'un yerini almak için kurduğu yeni bir hacker grubu olan Business Club tarafından kullanıldığını tahmin etti. GameOver önce virüs bulaşmış bir bilgisayarı kullanarak banka verilerini çaldı, ardından parayı çekip bilgisayar korsanları tarafından kontrol edilen hesaplara aktardı. Aynı zamanda, bilgisayarlardaki bir virüs, para nihayet siber suçlulara aktarılıncaya kadar insanların banka hesaplarını kontrol etmelerini önlemek için bankacılık hizmetlerine erişimi engelledi.

Yeni sistem harika çalıştı. Kasım 2012'de Business Club, bir Amerikan şirketinden yaklaşık 7 milyon dolar çaldı. FBI artık işverenleri yakalayamaz ve para alma sürecini kesintiye uğratamaz. Tüm "katırlar", Vladivostok'tan çok uzak olmayan Uzak Doğu Çin şehirlerinde çalıştı.

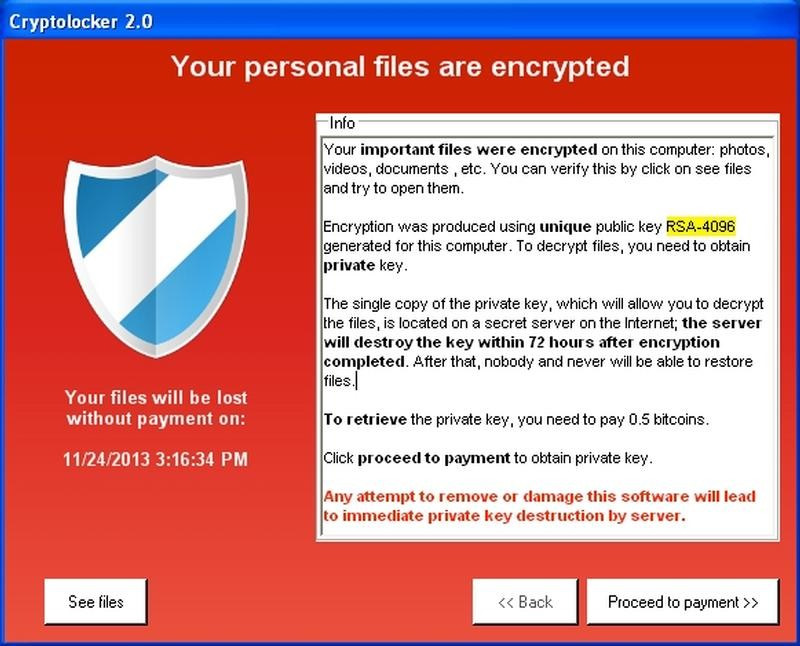

Ancak banka hesaplarını yeni bir virüs kullanarak hacklemenin başarısı, yeni bir Slavik stratejisinin sadece başlangıcıydı. Ekim 2013'te grup, CryptoLocker virüsünü, virüslü bilgisayarlardaki dosyaları şifreleyen Internet'e yaydı.

CryptoLocker bulaşmış bir bilgisayardan ekran görüntüsü

Bilgisayar korsanları, kilidin açılması için ortalama olarak 300 ila 500 ABD Doları talep etti. Özel servisler tarafından izlenmemeleri için parayı yalnızca bitcoin olarak kabul ettiler. CryptoLocker'ın yardımıyla, bilgisayar korsanları virüsten etkilenen ancak yararlı bilgiler içermeyen binlerce bilgisayardan para kazanmayı başardılar. Bu fikir yeni değildi, ancak onu uluslararası ölçekte geliştiren Business Club'ın fidye yazılımıydı.

2013 yılında, Amerikan siber güvenlik şirketi Dell SecureWorks, dünya çapında yaklaşık 250 bin bilgisayara her yıl CryptoLocker bulaştığını duyurdu.

2011'den 2013'e kadar, siber güvenlik uzmanları Business Club ve GameOverZeus virüsünün sunucularına zarar vermek için üç kez denedi. Ancak, hacker grubu her seferinde saldırıları kolayca püskürttü. Bu tür eylemlerin tek sonucu, Slavik'in yeni saldırılara karşı savunmasını güçlendirmesiydi.

Muhtemelen bir sonraki saldırının başarısız olmasına neden olan şey budur. Virüslerle savaşan küçük bir BT uzmanları ekibi tarafından planlandı. Grubun uzmanlarından biri, CrowdStrike'tan Almanya doğumlu Tillmann Werner idi.

Şubat 2012'de, bir BT uzmanı, Viagra ile spam yoluyla büyüyen Kelihos virüsünün çalışmasını tamamen kesintiye uğrattı. Werner için büyük bir galibiyetti, ancak Kelihos'un GameOver Zeus'a yakın olmadığını biliyordu. Uzman, Slavik'in sunucularına yapılan saldırıları ne kadar kolay geri püskürttüğünü gördü ve bu deneyimi hesaba kattı.

Neredeyse bir yıldır, Werner ve Avrupalı uzmanlardan oluşan bir ekip, GameOver Zeus sunucularına "saldırmak" için bir plan üzerinde çalışıyorlar. Fikir, virüslü bilgisayarlardan gelen tüm virüs trafiğini merkezileştirmek ve ardından bunu Werner grubu tarafından kontrol edilen bir sunucuya yönlendirmekti. Bu şekilde, enfeksiyonun kaynağını - Slavik'in bilgisayarı - izlemeyi umdular.

Ocak 2013'te BT uzmanları sunuculara saldırdı ve virüs bulaşmış bilgisayarlardan gelen trafiğin% 99'unu hızlı bir şekilde yığdı. Ancak, kalan yüzde hacker'ın komuta merkezi tarafından kontrol ediliyordu ve etkilenen tüm bilgisayarlar bu sunucuya bağlıydı. Slavik iki hafta sonra virüs bulaşmış bilgisayarları tekrar izledi. Avrupalı uzmanların dokuz aydır hazırladıkları plan başarısız oldu.

Son çarpışma

Geçtiğimiz on yıl içinde, Pittsburgh FBI ofisi siber suçla mücadelede en güçlü devlet aygıtı haline geldi. Ajan Keith Mularsky bunda önemli bir rol oynadı. FBI'a 1998'de katıldı ve sonraki yedi yılı casusluk ve terörizm davalarını araştırmakla geçirdi. Mularski bilgisayarlardan anlamadı, ancak 2005'te Pittsburgh'daki yeni başlayan siber savunma departmanına taşındı.

FBI'dan Keith Mularski.

Sonraki iki yıl boyunca Mularski, DarkMarket siber suçlu grubunun liderliğinin güvenilirliği için gizli görev yaptı. Bilgisayar korsanı organizasyonu, kişisel verileri ve kredi kartı numaralarını çalmak ve satmakla ünlendi ve yıllarca FBI için zor durumda kaldı.

DarkMarket'in yöneticisi olan Mularski sayesinde, 2008 yılında gizli servisler grupla bağlantıları nedeniyle 60 kişiyi tutukladı. Bundan sonra, yasadışı site kapatıldı ve İnternet suçuyla mücadele departmanı büyük miktarda devlet finansmanı aldı. Bu nedenle, Avrupalı bilişim uzmanlarının Slavik ile mücadele operasyonu başarısız olunca Mularski'den yardım istediler.

Genellikle FBI diğer kuruluşlarla işbirliği yapmayı reddeder, ancak ajansın yardıma ihtiyacı vardı. Bu nedenle, önde gelen araştırmacı Slavik Mularski, bir zamanlar Zeus'un sunucularına saldıran Avrupalı BT uzmanlarını ekibe davet etti. Sistemin nasıl çalıştığını biliyorlardı ve Mularski'nin karar verdiği gibi yardımcı olabilirlerdi.

Birleşik siber güvenlik ekibi, Slavik'i ve virüsünü yenmek için düşünceli bir plan hazırladı. Başlamak için FBI, ona karşı dava açmak için hacker'ın gerçek adını bulmak zorundaydı. Sonra Avrupalı programcılar virüs bulaşmış bilgisayarlara tekrar saldırır ve trafiklerini merkezileştirmeye çalışır. Başarılı olursa, müfettişler sunucuları ele geçirme emri aldı. Bundan sonra, uzmanlar virüslü bilgisayarları "iyileştirecek" bir güncelleme yayınlamayı planladılar.

FBI ve programcılar, tek bir hata bile yapsalar, tüm operasyonu tehlikeye atacağını biliyorlardı.

2014'ün başlarında, soruşturmanın başlamasından bir ay sonra, ekip Slavik'in peşine düştü. Business Club web sitesinde bilgisayar korsanının hesabının kayıtlı olduğu e-posta adresini izledi. Yakından incelendiğinde, e-posta izlerinin her zaman Rus sosyal ağlarında bir isimle - Evgeny Bogachev - ilişkilendirildiği ortaya çıktı.

Müfettişler, Rusya'nın Anapa'lı 30 yaşındaki sakininin, uluslararası özel hizmetleri ve en iyi siber uzmanları yıllarca yenen hacker olduğunu fark ettiler. Fotoğraflarda Bogachev karısı ve kızıyla birlikteydi ve daha sonra programcılar Bogachev'in Zeus'un ilk versiyonunu 22 yaşındayken yazdığını öğrendiler.

Ancak, bir vahiy olan Slavik'in gerçek isminin tanımı değildi. Özel hizmetler, onun postası aracılığıyla virüslü bilgisayarlara giden düzenli trafiği izledi. Bogachev onların yardımıyla Gürcü, Türk ve Ukrayna özel servislerinden gizli verileri araştırdı ve ayrıca Rusya'nın Suriye savaşına katılımı hakkında bilgi topladı.

Bu bilgileri açıkladıktan sonra uzmanlar, programcının Rus hükümeti adına casusluk yaptığına karar verdi. Bu teori, Mart 2014'te Kırım Rusya Federasyonu'nun bir parçası olduğunda daha da gerçek oldu. O zamandan beri, virüs bulaşmış bilgisayarlardan Ukrayna gizli verileri için taleplerin sıklığı arttı

FBI web sitesinden ekran görüntüsü

Bulunan bilgilere dayanarak, bir BT uzmanları ekibi ve FBI, 2010 yılında "ayrılışının" duyurulmasının ardından Bogachev'in gizli bir hacker grubu oluşturduğu teorisini geliştirdi. Bir noktada, Rus özel servisleri ona yaklaştı ve bir anlaşma teklif etti: elektronik hırsızlıklara devam etme izni karşılığında Kremlin için casusluk yapmak.

Bu teoriyi bir araya getiren FBI, mahkemelerden GameOver ve Business Club sunucularını devralma emri istedi. Bu zamana kadar, Avrupalı uzmanlar Zeus sistemini Bogachev'den daha kötü olmadığını biliyorlardı. Virüsün ana komuta merkezlerinin Kanada ve Ukrayna'da bulunduğunu öğrendiler ve bu ülkelerin yetkilileri operasyon süresince onları geçici olarak kapatmayı kabul etti.

30 Mayıs 2014'te, soruşturmanın başlamasından bir yıldan fazla bir süre sonra, Kanada, ABD, İngiltere, İtalya, Japonya ve diğer ülkelerin istihbarat servisleri Bogachev'in sunucularına saldırmaya hazırlandı. Ekip izin alır almaz Kanada ve Ukrayna özel servisleri ülkelerdeki virüs komut sunucularını kapattı ve ardından uzmanlar virüslü bilgisayarlardan sunucularına trafik pompalamaya başladı. Aynı zamanda programcılar, savunmanın koordinasyonunu engellemek için hacker grubunun "Business Club" sitesine erişimini engelledi.

Ekibin mühendisleri, birkaç saatlik yoğun çalışma için, virüs bulaşmış yüz bilgisayarı zar zor yakalayabildiler - yarım milyon cihazı yakalayan bir virüs için yeterli hasar yoktu. Bununla birlikte, her geçen saat, uzmanlar gittikçe daha fazla virüslü bilgisayar ele geçirdi.

Aynı zamanda mühendisler, durumu stabilize etmeye çalışan Bogachev'in IP adresinden faaliyet kaydetti. Saldırının profesyoneller tarafından koordine edildiğini ve pes etmeyeceğini gördü. Ekip, hacker'ın hareketlerini önceden tahmin etti ve çalıştığı Türk proxy sunucusunu kapattı. Bu noktada, mücadele on saatten fazla sürüyordu ve toplanan FBI görevlileri, programcılarla birlikte, teknolojik çarpışmayı endişeyle izlediler.

Operasyonun başlamasından 60 saat sonra uzmanlar zaferi açıkladı. Bogachev'in komuta merkezleri çalışmadı ve virüs bulaşan bilgisayarların çoğu özel hizmet sunucuları aracılığıyla kontrol edildi. Önümüzdeki birkaç hafta boyunca Bogachev trafiğin kontrolünü geri almaya çalıştı, ancak özel servisler saldırıları püskürttü. ABD'deki Rus hacker'ın yenilgisinden bir yıl sonra, Zeus prensibine dayanan gizli hesapların ele geçirilmesi neredeyse tamamen durdu.

Uzmanlar, uzun yıllar boyunca bu viral planın arkasında düzinelerce grubun olduğunu varsaydılar, ancak gerçekte sadece küçük bir profesyonel bilgisayar korsanları ekibi buna dahil oldu.

2015 yılında, ABD yetkilileri Bogachev'i tutuklamaya yardımcı olacak bilgiler için 3 milyon dolarlık bir ödül açıkladı. Bu Amerikan tarihindeki en büyük siber suçlu yakalama ödülüdür.

Wired'ın hükümet kaynaklarına göre, ABD makamları, Rus tarafının emrettiği Bogachev'in ABD seçimleriyle ilgili verilerin hacklenmesine katıldığına inanmıyor. Kaynak, Barack Obama yönetiminin Bogachev'i Rus hükümetine baskı yapmak için yaptırımlar listesine dahil ettiğini söyledi: İddiaya göre Kremlin hacker'ı bir uzlaşma hareketi olarak Amerikan yetkililerine teslim edebilir.

ABD istihbarat servislerine göre, Zeus'un çalışmalarının tamamı boyunca yazarı en az 100 milyon dolar çaldı. Pittsburgh'dan FBI ekibi bilgisayar korsanı aramaya devam ediyor ve Bogachev'in olası yeri hakkında ipuçları alıyor. Ancak Rus hacker'ın ne yapmayı planladığı henüz bilinmiyor.

Bulunan bilgilere dayanarak, bir BT uzmanları ekibi ve FBI, 2010 yılında "ayrılışının" duyurulmasının ardından Bogachev'in gizli bir hacker grubu oluşturduğu teorisini geliştirdi. Bir noktada, Rus özel servisleri ona yaklaştı ve bir anlaşma teklif etti: elektronik hırsızlıklara devam etme izni karşılığında Kremlin için casusluk yapmak.

Bu teoriyi bir araya getiren FBI, mahkemelerden GameOver ve Business Club sunucularını devralma emri istedi. Bu zamana kadar, Avrupalı uzmanlar Zeus sistemini Bogachev'den daha kötü olmadığını biliyorlardı. Virüsün ana komuta merkezlerinin Kanada ve Ukrayna'da bulunduğunu öğrendiler ve bu ülkelerin yetkilileri operasyon süresince onları geçici olarak kapatmayı kabul etti.

30 Mayıs 2014'te, soruşturmanın başlamasından bir yıldan fazla bir süre sonra, Kanada, ABD, İngiltere, İtalya, Japonya ve diğer ülkelerin istihbarat servisleri Bogachev'in sunucularına saldırmaya hazırlandı. Ekip izin alır almaz Kanada ve Ukrayna özel servisleri ülkelerdeki virüs komut sunucularını kapattı ve ardından uzmanlar virüslü bilgisayarlardan sunucularına trafik pompalamaya başladı. Aynı zamanda programcılar, savunmanın koordinasyonunu engellemek için hacker grubunun "Business Club" sitesine erişimini engelledi.

Ekibin mühendisleri, birkaç saatlik yoğun çalışma için, virüs bulaşmış yüz bilgisayarı zar zor yakalayabildiler - yarım milyon cihazı yakalayan bir virüs için yeterli hasar yoktu. Bununla birlikte, her geçen saat, uzmanlar gittikçe daha fazla virüslü bilgisayar ele geçirdi.

Aynı zamanda mühendisler, durumu stabilize etmeye çalışan Bogachev'in IP adresinden faaliyet kaydetti. Saldırının profesyoneller tarafından koordine edildiğini ve pes etmeyeceğini gördü. Ekip, hacker'ın hareketlerini önceden tahmin etti ve çalıştığı Türk proxy sunucusunu kapattı. Bu noktada, mücadele on saatten fazla sürüyordu ve toplanan FBI görevlileri, programcılarla birlikte, teknolojik çarpışmayı endişeyle izlediler.

Operasyonun başlamasından 60 saat sonra uzmanlar zaferi açıkladı. Bogachev'in komuta merkezleri çalışmadı ve virüs bulaşan bilgisayarların çoğu özel hizmet sunucuları aracılığıyla kontrol edildi. Önümüzdeki birkaç hafta boyunca Bogachev trafiğin kontrolünü geri almaya çalıştı, ancak özel servisler saldırıları püskürttü. ABD'deki Rus hacker'ın yenilgisinden bir yıl sonra, Zeus prensibine dayanan gizli hesapların ele geçirilmesi neredeyse tamamen durdu.

Uzmanlar, uzun yıllar boyunca bu viral planın arkasında düzinelerce grubun olduğunu varsaydılar, ancak gerçekte sadece küçük bir profesyonel bilgisayar korsanları ekibi buna dahil oldu.

2015 yılında, ABD yetkilileri Bogachev'i tutuklamaya yardımcı olacak bilgiler için 3 milyon dolarlık bir ödül açıkladı. Bu Amerikan tarihindeki en büyük siber suçlu yakalama ödülüdür.

Wired'ın hükümet kaynaklarına göre, ABD makamları, Rus tarafının emrettiği Bogachev'in ABD seçimleriyle ilgili verilerin hacklenmesine katıldığına inanmıyor. Kaynak, Barack Obama yönetiminin Bogachev'i Rus hükümetine baskı yapmak için yaptırımlar listesine dahil ettiğini söyledi: İddiaya göre Kremlin hacker'ı bir uzlaşma hareketi olarak Amerikan yetkililerine teslim edebilir.

ABD istihbarat servislerine göre, Zeus'un çalışmalarının tamamı boyunca yazarı en az 100 milyon dolar çaldı. Pittsburgh'dan FBI ekibi bilgisayar korsanı aramaya devam ediyor ve Bogachev'in olası yeri hakkında ipuçları alıyor. Ancak Rus hacker'ın ne yapmayı planladığı henüz bilinmiyor.

💬 SpyHackerz Telegram — Anlık tartışmalar ve duyurular için katıl